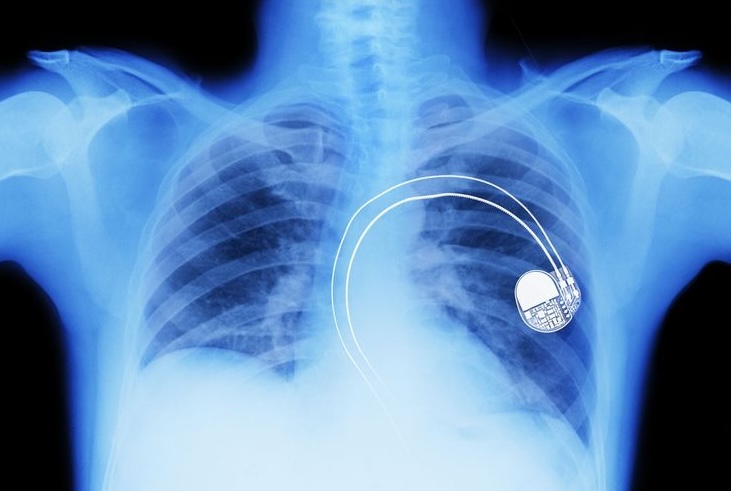

Immagina un omicidio perfetto. La vittima muore nel sonno, stroncata da un fatale attacco di cuore. Il medico legale non ha dubbi: cause naturali. Non c’è veleno nel sangue, non ci sono segni di colluttazione, non un’impronta digitale fuori posto.

A chilometri di distanza, un laptop viene spento. Missione compiuta.

Pacemaker PH Pinterest

Questa non è la sceneggiatura di un thriller high-tech. È la vulnerabilità più terrificante e intima dell’era moderna. È l’assassinio tramite Wi-Fi, e il proiettile è un dispositivo nato per salvare vite: il pacemaker.

Il salvavita come porta d’ingresso

Per decenni, dispositivi medici come pacemaker, defibrillatori impiantabili (ICD) e pompe di insulina sono stati sistemi chiusi. Ma oggi sono “smart”. Sono dotati di connettività wireless (Radio Frequenza o Bluetooth) per uno scopo nobile: permettere ai medici di monitorare i pazienti e regolare i dispositivi da remoto, senza bisogno di interventi chirurgici invasivi.

Questa comodità, però, ha creato una falla catastrofica. Quella connessione è una porta. E come ogni porta, può essere forzata.

Un hacker, con le giuste conoscenze e un’antenna specializzata, può “agganciare” il segnale del dispositivo a distanza. Non serve essere nella stessa stanza; a seconda della tecnologia, basta essere nello stesso edificio, o in un’auto parcheggiata fuori.

Una volta stabilita la connessione, l’assassino digitale ha il controllo totale sul cuore della vittima.

Le opzioni sono da film dell’orrore:

- La scarica letale: L’hacker può ordinare a un defibrillatore impiantabile (ICD) di inviare una serie di scariche elettriche ad alta tensione, potenti e inutili, fino a indurre un arresto cardiaco fatale.

- Il blocco dell’impulso: Può ordinare a un pacemaker di smettere di funzionare. Se il cuore del paziente dipende da quell’impulso per battere, il risultato è un’asistolia. Morte in pochi minuti.

- La batteria prosciugata: Un attacco più subdolo. L’hacker può inviare comandi ripetuti per prosciugare la batteria del dispositivo, la cui vita dovrebbe durare anni, nel giro di pochi giorni. La vittima morirà “naturalmente” la prossima volta che avrà bisogno dell’intervento del dispositivo, che risulterà semplicemente scarico.

- L’overdose di insulina: Nel caso delle pompe di insulina connesse, un hacker può ordinarne il rilascio di una dose massiccia e letale, inducendo uno shock ipoglicemico.

Non è fantascienza: è cronaca

Questa non è teoria. È una realtà così concreta che ha già cambiato la politica ai massimi livelli.

L’aneddoto più famoso riguarda l’ex vicepresidente americano Dick Cheney. Nel 2007, i suoi medici gli fecero disabilitare la funzione wireless del suo defibrillatore impiantato. Il motivo? La paura fondata che un gruppo terroristico potesse tentare di assassinarlo hackerando il suo cuore.

Hacker PH Pinterest

Ma non serve essere un politico. Nel 2017, la FDA (l’ente regolatore americano) ha emesso un richiamo ufficiale per quasi mezzo milione di pacemaker prodotti da St. Jude Medical (ora Abbott). Il motivo: una vulnerabilità di sicurezza critica che avrebbe permesso a un hacker di prenderne il controllo, “prosciugare la batteria o somministrare shock inappropriati”.

La falla era lì, impiantata nel petto di 500.000 persone.

Perché il tuo cuore è così vulnerabile?

La risposta è tragicamente semplice: la sicurezza è stata un’aggiunta, non la fondazione.

Questi dispositivi sono stati progettati da ingegneri medici, non da esperti di cybersecurity. La loro priorità assoluta era l’affidabilità medica e la durata della batteria. L’aggiunta di crittografia e protocolli di sicurezza complessi era vista come un inutile spreco di energia e una potenziale fonte di “bug” che avrebbero potuto danneggiare il paziente.

Molti dispositivi “parlavano” in chiaro, senza crittografia, e alcuni avevano persino password predefinite e non modificabili. Erano stati costruiti fidandosi del fatto che nessuno avrebbe mai pensato di attaccarli.

Oggi, l’industria sta correndo ai ripari, ma milioni di persone camminano con dispositivi “legacy” vulnerabili impiantati nel loro corpo.

Abbiamo accolto l’Internet of Things (l’Internet delle Cose) nelle nostre case. Ora è il momento dell’Internet of Bodies (l’Internet dei Corpi). Abbiamo collegato la nostra stessa biologia alla rete. Il risultato è la violazione più intima che si possa concepire: non il furto dei nostri dati, ma il furto del nostro battito cardiaco.

A cura di Davide Cannata

Leggi anche: L’orrore a 130 km/h: cosa succede se ti hackerano l’auto